Qu’est ce qu’une attaque 51% ?

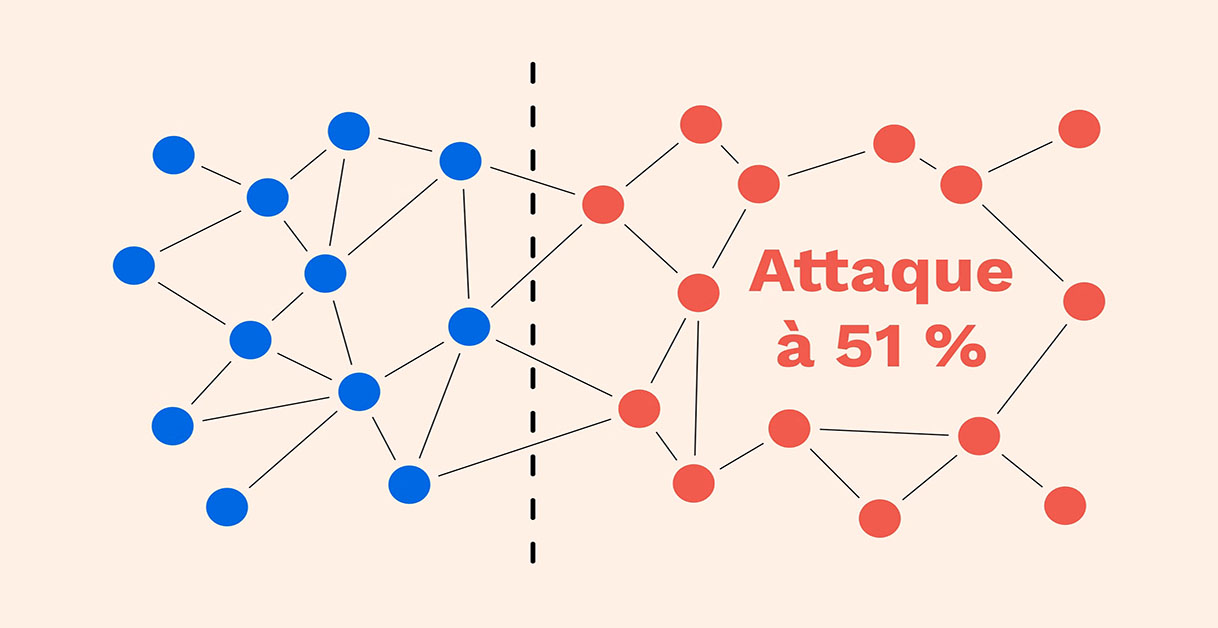

Dans le domaine des cryptomonnaies, une attaque 51% apparait lorsqu’un individu ou un groupe d’individus malveillants détiennent 51% de la puissance de calcul du réseau.

Les attaques à 51% concernent les cryptomonnaies qui fonctionnent selon le principe du Proof Of Work pour valider les transactions. C’est le cas du Bitcoin par exemple. Vous le savez sans doute, mais les mineurs qui disposent de plus de puissance de calcul ont une probabilité plus importante de trouver la solution qui va leur permettre de valider le bloc de transaction et d’obtenir la récompense. Une personne capable de mener une attaque 51% dispose de la puissance de minage suffisante pour exclure ou modifier l’ordre des transactions. Avec une telle puissance de calcul, il est possible pour cette personne (ou ce groupe de personne) d’inverser les transactions qu’elle a effectuées tout en possédant le contrôle ce qui pourrait engendrer un problème de double dépense.

Exemple d’une attaque 51%

Vous possédez 51% de la puissance de calcul du réseau et vous voulez acheter une voiture pour 4 Bitcoin. Avec cette somme vous effectuez votre achat sans aucun problème et vous recevez votre voiture. Toutefois, avec 51% de la puissance de calcul à votre disposition vous êtes en mesure de modifier l’ordre auquel sont envoyés les Bitcoin. Dans notre exemple, il est parfaitement envisageable d’obtenir la voiture tout en gardant les Bitcoin pour une autre dépense. Bien évidemment, en temps normal vous ne deviez être en mesure de dépenser votre monnaie qu’une seule fois.

Pour les monnaies les plus connues comme le Bitcoin ou l’Ethereum par exemple, il est très peu probable qu’une entité ait la capacité nécessaire pour effectuer une attaque de ce genre. Le site crypto 51 montre les ressources nécessaires pour effectuer une attaque 51% sur un grand nombre de cryptomonnaie. Pour en revenir à nos exemples du Bitcoin et de l’Ethereum une attaque de ce type pour seulement une heure couterait respectivement 434 647 dollars et 94 324 dollars.

Comment fonctionne une attaque 51% ?

Vous l’aurez compris, les attaques 51% ne sont absolument pas facile à mettre en place. Pour de nombreuses cryptomonnaies les ressources nécessaires pour en effectuer une sont très importantes. Mais alors, comment fonctionne une attaque 51% ?

a) Etape 1 : Création d’une nouvelle blockchain

Comme nous l’avons précisé précédemment, si une personne ou un groupe de personne possèdent une puissance de calcul suffisante pourraient être en mesure d’annuler les transactions existantes. En temps normal, lorsqu’un mineur trouve une solution pour valider un bloc de transaction, il la partage sur l’ensemble du réseau afin de vérifier que cette dernière est bien la bonne. Si c’est le cas, le réseau valide la solution et le mineur reçoit une récompense.

Dans le cas d’une attaque 51%, le mineur malveillant n’est pas contraint de présenter sa solution au reste du réseau en créant une nouvelle version de la blockchain déjà existante. A ce stade, il existe deux blockchain distinctes :

- Une suivie par l’ensemble des mineurs honnêtes (en vert).

- Une suivie par le/les mineurs malhonnêtes (en marron).

b) Etape 2 : Falsification des données

A ce stade, le/les mineurs malhonnêtes peuvent dépenser directement leurs Bitcoin (pour reprendre cet exemple) sur la version publique de la blockchain (en vert) tout en inscrivant sur sa propre blockchain (en marron) que la transaction n’a pas été effectuée et qu’il possède toujours ses Bitcoin.

c) Etape 3 : Elongation de la chaine de bloc

Sur la blockchain corrompue, seuls les mineurs malveillants peuvent vérifier les blocs de transactions et des nouveaux sont ajoutés. Le problème survient lorsque la blockchain malveillante (en marron) devient plus longue que celle qui est suivie par les mineurs honnêtes (en vert). Avec 51% de la puissance de hachage, la blockchain malveillante sera en mesure de vérifier et d’ajouter des blocs de transactions plus rapidement. De ce fait, après quelque temps, la nouvelle blockchain (en marron) devient plus longue que la première (en vert) et est capable de la remplacer.

Une fois la blockchain corrompue (en marron) à remplacé la véritable blockchain (en vert), les mineurs disposent de nouveaux des Bitcoins qui avaient été dépensés au préalable pour d’autres achats. On parle alors de double dépense.

Quelques attaques de doubles spending

Ces dernières années, de nombreuses cryptomonnaies ont été sujettes à une attaque 51% comme Verge par exemple dont le montant de détournement total était de 2 700 000 dollars. Bitcoin Gold, ZenCash et MonaCoin ont également subi une attaque de ce genre.

Passer à l’action

Vous êtes nouveau dans les cryptomonnaies et vous cherchez un moyen pour commencer à investir ? Malgré toutes les informations disponibles sur internet, vous ne savez pas par où commencer… Télécharger GRATUITEMENT notre ebook pour avoir accès à toutes informations dont vous avez besoin pour commencer le plus rapidement possible !